Русские хакеры переключились с российских банков на иностранные

Хакеры из русскоязычных группировок почти перестали атаковать российские банки и переключились на зарубежные кредитные организации, говорится в ежегодном отчете «Hi-Tech Crime Trends 2019» (за II полугодие 2018 — I полугодие 2019 года) компании Group-IB, которая специализируется на вопросах кибербезопасности (есть у РБК).

«До 2018 года русскоязычные группы чаще атаковали банки в России и СНГ, однако за последний год этот тренд кардинально изменился. Теперь злоумышленники фокусируются в основном на иностранных банках и организациях», — отмечают авторы отчета.

Как пояснил РБК представитель Group-IB, новые группировки «часто начинают работать в своем регионе: так было с Cobalt, с Silence в России, так происходит сейчас с SilentCards в Африке». «Домашние» регионы для них тестовый полигон: отработав техники, они идут дальше. Например, та же «русскоязычная тройка» сфокусировалась на целях в Азии, Африке, Европе и Америке», — добавил он.

Представитель «Лаборатории Касперского» подтверждает такой тренд. «Злоумышленники переключились на страны, которые меньше защищены (Восточная Европа, СНГ, Азия и так далее)», — отмечает он.

Где и как «русские» хакеры атакуют банки

Всего в мире действуют пять группировок, которые представляют реальную опасность финансовому сектору, пишут эксперты: три из них (Cobalt, Silence, MoneyTaker) причисляют к русскоязычным, еще две группы — северокорейская Lazarus и кенийская SilentCards. За исследуемый период Cobalt и Silence провели только по одной подтвержденной успешной атаке на российские банки и сконцентрировались на иностранных целях, что и привело к многократному сокращению ущерба от них в российском секторе, говорится в отчете. MoneyTaker атаковал два раза (во втором случае ущерб был предотвращен).

Cobalt ограбила российский банк в сентябре 2018 года (его название и сумма ущерба не раскрывается), еще одна атака была предпринята в ноябре, однако ее результат не известен. Silence в феврале 2019 года удалось украсть у омского ИТ-банка 25 млн руб. — деньги были выведены через платежную систему ЦБ, писал «Коммерсантъ». MoneyTaker в июле 2018 года похитила более 58 млн руб. у московского ПИР Банка — деньги были выведены с корсчета в Банке России. Вторую атаку этой группировки банку, название которого в отчете не указывается, удалось отразить в апреле 2019 года.

Для сравнения Silence за отчетный период провела семь атак на иностранные банки в Индии, Коста-Рике, Бангладеш, Болгарии, Чили и Гане. Успешными из них оказались минимум две: одна на бангладешский Dutch-Bangla в мае 2019 года, вторая — на неназванный банк в Коста-Рике в апреле 2019 года. Эта группировка для проникновения в банки использует фишинговые письма с вредоносным кодом, которые рассылаются сотрудникам банка. Деньги похищаются через банкоматы, которые предварительно заражаются вирусами, а также через систему управления банковскими картами.

Cobalt ограбила минимум два иностранных банка — в июле 2018 года в Болгарии и в ноябре 2018 года в Грузии (остальные случаи могут быть не известны из-за отсутствия процедур информирования в атакуемых регионах). Для атак на банки группировка активно использует рассылку фишинговых писем от имени известных финансовых организаций и платежных вендоров.

В октябре 2018 года эксперты Group-IB зафиксировали атаку с поддоменов российского государственного портала, в результате которой был ограблен один из банков в СНГ. С января 2019 года Cobalt начали использовать новую схему распространения вредоносного кода: рассылку писем от имени людей, хорошо известных в финансовых кругах. Для хищений Cobalt использует международную систему обмена финансовыми сообщениями SWIFT, локальные системы межбанковских переводов, карточный процессинг и платежные шлюзы систем моментальных денежных переводов.

«Silence, MoneyTaker, Cobalt, вероятнее всего, продолжат географическую экспансию, увеличивая количество атак за пределами России. Для вывода денег они будут использовать атаки на систему карточного процессинга и трояны для банкоматов. SWIFT будет намного реже попадать в фокус этих групп», — прогнозируют авторы отчета.

Но «скоро вырастет новое поколение хакеров, которые опять начнут с того, что будут проводить атаки на банки «у себя дома», прогнозирует представитель Group-IB. Эксперты уже фиксируют рост русскоязычных молодых людей, которые пока занимаются «безобидными атаками».

Каков ущерб от кибератак в России

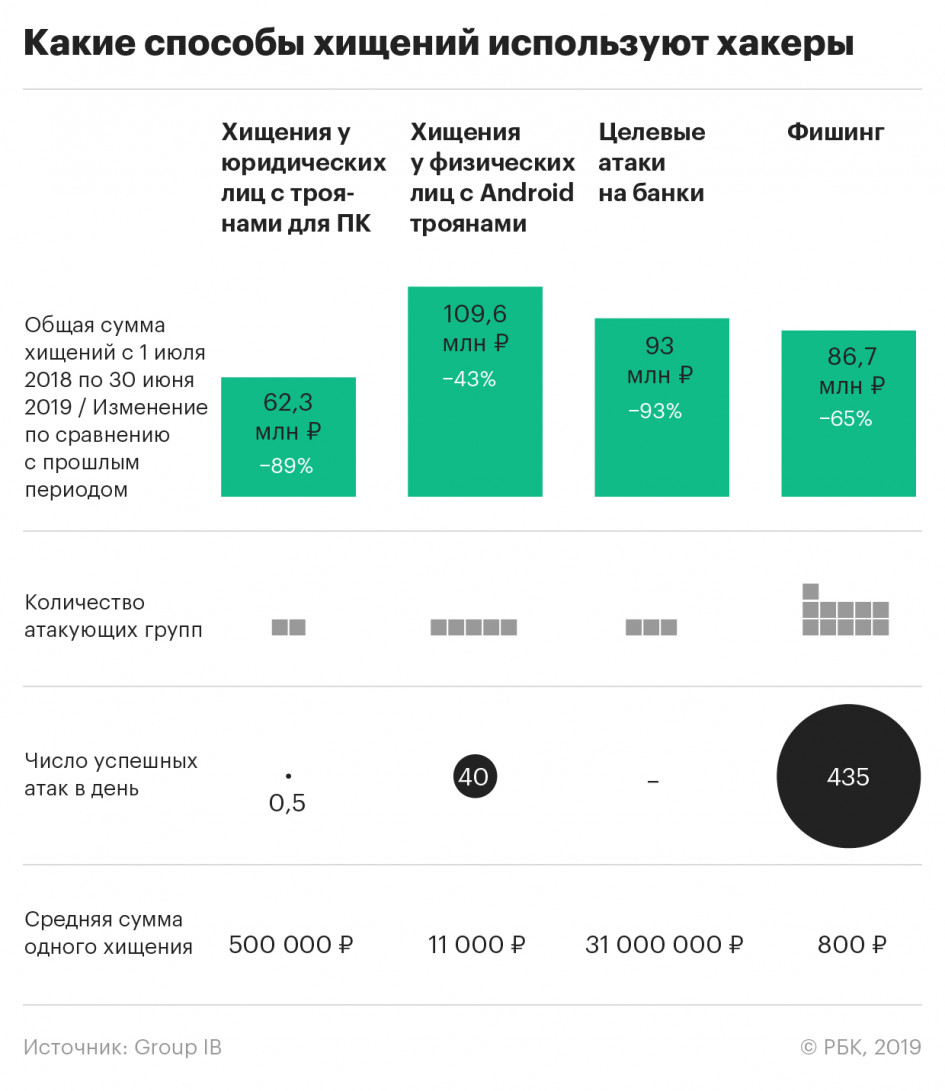

В российском финансовом секторе наблюдается сокращение объемов ущерба сразу от всех видов мошенничества. Объем этого рынка за год упал на 85% — до 510 млн руб.

- Вирусы для компьютеров. Ущерб сократился на 89% — до 62 млн руб. Русскоязычные хакеры почти перестали создавать новые трояны для ПК, через которые они крадут деньги у банков. Сейчас осталось всего две группы, которые похищают деньги в России с помощью этого метода — Buhtrap2 и RTM. Активна только последняя, но ее жертвами становятся в основном клиенты слабо защищенных банков.

- Android-трояны. Объем хищений упал на 43% и составил 110 млн руб. Количество групп, которые используют эти вирусы в России, сократилось с восьми до пяти. При этом перестали действовать трояны с наибольшим числом мошеннических транзакций.

- Финансовый фишинг. Ущерб снизился на 65%, до 87 млн руб. На фишинговых атаках перестали зарабатывать 15 групп, активных осталось 11.

- Ущерб от целевых атак хакерских группировок на банки за год (июль 2018-го — июнь 2019-го) сократился в 14 раз по сравнению с прошлым периодом и составил 93 млн руб. Средняя сумма хищения упала на 73% — со 118 до 31 млн руб.

- Эксперты Group IB также включают в объем рынка деньги, которые хакеры тратят на обналичивание. За отчетный период они направили на это 158,1 млн руб. — на 85% меньше, чем годом ранее.

«Снижение экономической эффективности от этих типов атак вынуждает мошенников искать новые способы заработка на данных банковских карт. В итоге мошенничество с использованием приемов социальной инженерии вышло на первое место по степени распространения угрозы в России», — делают вывод эксперты Group-IB. Мошенники подделывают банковские аккаунты в соцсетях, звонят клиентам банков от имени сотрудников кредитной организации и используют другие методы социальной инженерии.

По данным Банка России, в 2018 году 97% всех несанкционированных переводов с платежных карт совершались с помощью социальной инженерии. Мошенники связываются с клиентами под видом банковских сотрудников по всем возможным каналам: телефон, мессенджер, соцсети. Для убедительности они используют личные данные клиентов, которые продаются в интернете. Всего за первую половину 2019 года в Сеть было выложено около 1,5 тыс. объявлений о продаже баз данных клиентов кредитно-финансовых организаций.

В последние годы бизнес в России стал лучше защищаться от атак, компании тратят больше денег на кибербезопасность, отмечает представитель Group-IB: «Все это привело к тому, что атаковать в России стало не так просто. Только опытные атакующие продолжают свою деятельность в отношении крупного бизнеса в Российской Федерации. При этом для среднего и малого бизнеса эти угрозы все так же актуальны».

«Карточное» мошенничество

Group-IB фиксирует рост объема в мире рынка кардинга (мошенничеств с платежными картами): за исследуемый период он увеличился на 33% и составил 56 млрд руб. В интернете выложено около 43,8 млн скомпрометированных карт (рост на 38% за год).

Основную часть (80%) этого рынка составляют дампы (имя держателя, номер карты, срок окончания ее действия, CVV- и CVC-коды). Остальная часть — текстовые данные карт (номер, CVV, срок действия). Карты российских банков являются редкостью в этих «магазинах», а их стоимость находится в среднем ценовом диапазоне: 71$ (4500 руб.) за дамп (рост за год с 48$), 12$ (760 руб.) за текст (снижение за год с 15$).

Евгения ЧЕРНЫШОВА